2024楚慧杯

EZheap_2

2.27堆题

add,free,edit三个功能

of by one漏洞,有沙盒

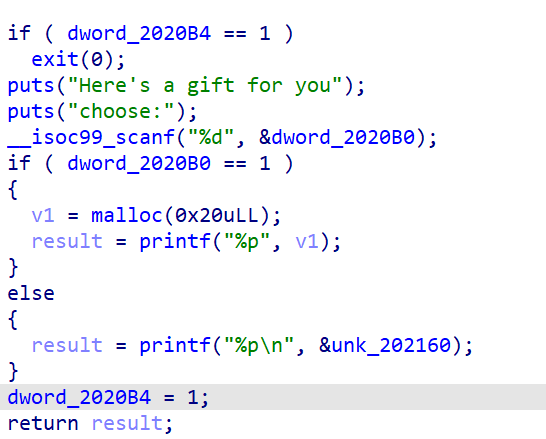

函数一个gift给出pie地址

我们可以攻击stdout_attack泄露libc

后续攻击free_hook为setcontect+53,构造出read读入shellcode

或者泄露environ劫持rbp+8

shellcode

1 | from pwn import* |

environ

1 | from pwn import* |

pwn1

源鲁杯原题

[Round 1] canary_orw

jmp rsp,直接给我们0x15字节的溢出,控制函数返回到vuln,并且执行jmp rsp,并写入shellcode,返回栈顶,构造read,读入orw,获取flag,中间有个任意地址写,写的时候忘了利用了,要不然出的更快

1 | from pwn import* |